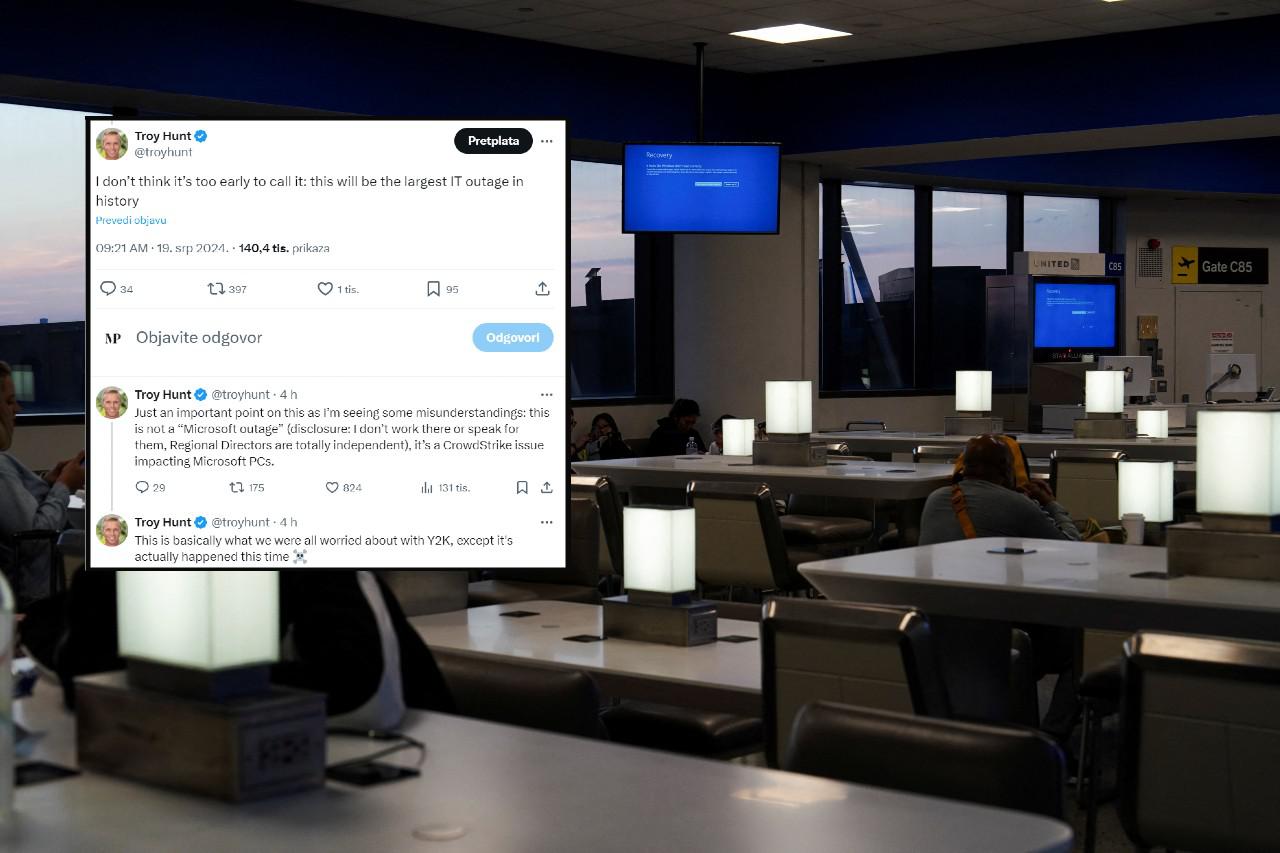

Nova globalna informatička kriza dogodila se jučer no ovoga puta je moguće kako ipak nije bila riječ o kakvom kibernetičkom napadu već o pogrešci jedne velike informatičke tvrtke koja očito kroz svoj softver ima utjecaj na računala širom svijeta. I, pomalo paradoksalno, bavi se upravo kibernetičkom sigurnošću. Nadogradnja softvera Falcon Sensor tvrtke CrowdStrike na računalima na kojima je Microsoftov operativni sustav Windows onemogućila je funkcioniranje tih računala izazivajući pojavu 'plavog ekrana' koji je nekada, a očito i sada, bio glavna fobija svakoga tko je Windowse koristio a ponešto se u njih i razumio.

Kada bi se fatalni 'plavi ekran' pojavio to bi značilo da je operativni sustav pao, odnosno postao neupotrebljiv, najčešće i nakon ponovnog pokretanja računala. Ovoga puta učinak je bio još strašniji, paralizirani su aerodromi, tvrtke različitih profila, čak ni televizijske postaje nisu mogle emitirati, kao što je bio slučaj sa SkyNewsom, a koliko znamo pogođen je bio i naš HRT.

Zlatan Morić, voditelj Studija kibernetičke sigurnosti Sveučilišta Algebra, potvrdio je za Večernji list kako je u nedavnom događaju koji je utjecao na globalnu IT zajednicu, greška u softverskoj nadogradnji kompanije CrowdStrike dovela do pada velikog broja sustava širom svijeta.

- Preliminarna analiza ukazuje na to da je vjerojatni uzrok problema ljudski faktor u fazi razvoja i verifikacije nadogradnje prije njezinog puštanja u operativno okruženje. Iako je manje vjerojatno, ne može se u potpunosti isključiti ni scenarij sličan onome sa SolarWindsom, gdje su napadači mogli namjerno inducirati kvar kako bi potencijalno kompromitirali sustave. Međutim, takva strategija obično cilja na stvaranje prikrivenih putova pristupa umjesto izazivanja očitih kvarova koji privlače pažnju i brzu reakciju. Odgovornost također dijelom leži na IT odjelima pogođenih organizacija. Najbolje prakse u industriji jasno upućuju na potrebu testiranja svih nadogradnji u kontroliranom okruženju prije implementacije u produkcijske sustave što će biti i dio znanja koje će student steći na našem novom studiju kibernetičke sigursnoti. Ovaj incident ističe važnost rigoroznih procedura testiranja koje mogu pomoći u izbjegavanju štete uzrokovane softverskim greškama. CrowdStrike je pokrenuo sveobuhvatnu istragu kako bi se utvrdili točni uzroci problema i poduzeli koraci za sprječavanje sličnih incidenata u budućnosti, rekao je Morić.

VEZANI ČLANCI:

Neven Matas, SecOps direktor u našoj softverskoj tvrtki Infinum objasnio je kako je CrowdStrike Falcon Sensor sigurnosni alat koji se instalira na računala kako bi ih zaštitio od cyber prijetnji.

- Kompanija CrowdStrike izdala je automatsko ažuriranje spomenutog alata koje je bilo neispravno i blokiralo daljnji rad Microsoft Windows operativnog sustava na računalima. S obzirom na to da se to i slična rješenja koriste u korporativnim okruženjima poput avio, medijskog, energetskog, financijskog i zdravstvenog sektora, navedena greška je utjecala na milijune Windows računala diljem svijeta. Korisnicima je nakon zadnjeg ažuriranja Crowdstrikeovog softvera prikazan tzv. “plavi ekran smrti” (“blue screen of death”) i pristup operativnom sustavom im je onemogućen, odnosno računalo se nije moglo uspješno ponovno pokrenuti (“boot loop”). Ovakve aplikacije moraju imati pristup srži (“kernelu”) operativnog sustava kako bi mogle ispravno pratiti sve sto se događa tako da su bilo kakve greške tog tipa potencijalno kritične. Faktor koji je izazvao ovaj problem je vjerojatno je nedovoljan oprez i testiranje prilikom nadogradnje rješenja. Bitno je napomenuti da normalno funkcioniranje velikih institucija uvelike ovisi o third party rješenjima kojima je pruženo veliko povjerenje, ali je time istovremeno i odgovornost disperzirana, što lako može dovesti do globalnog kaosa i tisuće otkazanih letova kroz jednog naočigled nevinog ažuriranja softvera, kazao je Matas.

Morić nastavlja kako, u vezi s oporavkom računalnih sustava pogođenih nedavnom greškom u nadogradnji, proces popravka nije tehnički zahtjevan, ali zahtijeva određeno vrijeme i fizičku intervenciju IT stručnjaka.

- Specifično, problem se može riješiti brisanjem jedne datoteke s pogođenih sistema. Postupak uključuje pokretanje računala u sigurnosnom modu (safe mode), uklanjanje sporne datoteke, te zatim ponovno normalno pokretanje sustava. Iako je svaki pojedinačni oporavak relativno brz i traje oko 10 do 15 minuta po računalu, kumulativni napor potreban za adresiranje svih pogođenih jedinica može biti značajan, posebno u većim organizacijama. Da bi se u budućnosti izbjegli slični incidenti, ključno je razvijati procedure nadogradnji koje uključuju rigorozno testiranje prije implementacije u produkcijsko okruženje. Sljedeći korak u ovom procesu trebao bi biti ne samo provjeravanje funkcionalnosti sustava, već i detaljna analiza svih promjena koje nadogradnja unosi u sustav. Ovo je posebno važno u sustavima gdje je sigurnost kritičan faktor, jer kompleksnost takvih testiranja može znatno doprinijeti prevenciji potencijalnih sigurnosnih rizika i tehničkih problema, rekao nam je Morić.

Vedran Furlan, SecOps inženjer u Infinumu kaže kako se, nažalost, kod ovakve greške, sustav ne može sam oporaviti nego je potrebna ljudska intervencija što je popriličan izazov, budući da se radi o istovremenom automatskom ažuriranju stotine tisuća uređaja.

- Iako je rješenje relativno jednostavno – potrebno je svako pojedino računalo pokrenuti u sigurnom načinu rada (“safe mode”), onemogućiti neispravne datoteke i restartati računalo u normalan način rada. S obzirom na količinu pogođenih računala, to će zahtijevati dosta vremena i truda ekipa na terenu. CrowdStrike je već izdao i novo ažuriranje, tako da će računala koja su prvi put pokrenuta nakon što što je obustavljeno ono problematično nastaviti s ispravnim radom. Preporučujemo pratiti službene obavijesti Microsofta i CrowdStrikea kako bi se zaštitilo uređaje nakon ponovnog pokretanja, preporučuje.

Inače, CrowdStrike je američka kompanija smještena u Austinu u Texasu koja se bavi kibernetičkom sigurnošću na više razina. Riječ je o visokoprofilnoj, dakle jako poznatoj kompaniji visokog znanja, osnovanoj prije 13 godina koja je sudjelovala u rješavanju više jakih slučajeva kibernetičkih napada poput onoga na Sony Pictures 2014. godine ili napada na Demokratsku stranku 2015. i 2016. Otkrili su pri tome da je iza napada na Sony stajala sjevernokorejska vlada, ali i da ruska hackerska skupina Energetic Bear priprema seriju napada na američke korporacije, prvenstveno u energetskom sektoru. Zapošljava oko 8.500 ljudi koji ostvaruju prihode koji se mjere u milijardama dolara Međutim, ova pogreška skupo će stajati CrowdStrike, dionica je tvrtke pala čak do 15 posto nakon što je objavljena informacija o pogrešci koja je izazvala kaos u svijetu.

Vedran Furlan kaže kako globalni trendovi pokazuju da kibernetičkih napada ima sve više, nove tehnologije i digitalizacija cijelog procesa poslovanja dovode do veće izloženosti sve sofisticiranijim prijevarama. Nekima imali prilike svjedočiti u posljednjim tjednima u Hrvatskoj. Jedna od situacija slične razine bio je sigurnosni incident u Solarwinds Orion platformi za upravljanje informatičkom infrastrukturom koji je otkriven krajem 2020. Godine. Taj se sustav često koristi u državnim institucijama i korporacijama, pa kad je bio kompromitiran, omogućio je napadačima pristup osjetljivim podacima.

Iako u ovom slučaju nije riječ o hakerskom napadu, u oba slučaja imamo platforme koje je razvila treća strana, a imale su značajan utjecaj na pristup kritičnoj infrastrukturi i osjetljivim podacima. Kako bi se to pokušalo spriječiti u budućnosti, velika globalna tijela rade na detaljnim cybersecurity regulativama koja će se uskoro početi implementirati – ukratko, tvrtke svih razina će se u budućnosti morati sve više baviti kibernetičkom sigurnosti. Kao rezultat gotovo 20 godina razvoja sigurnih digitalnih proizvoda, kao i činjenice da smo na tržištu prepoznali povećani fokus na kibernetičku sigurnost, i u Infinumu smo pokrenuli novi odjel koji se bavi samo cybersecurityem, koji klijentima pomaže podići razinu otpornosti svojih kompanija na sve prisutnije cybersecurity prijetnje, kaže Furlan.

GALERIJA Barem smo dobili genijalne memeove: Pogledajte najbolje šale o golemom IT kvaru

Ja imam Windows XP i nemam tih problema a u firmi jedno računalo staro 30 godina koje radi na DOS 6.20...